Dans cet Article

En théorie …

Pour le stockage du contenu crypté et des informations qui l’accompagnent, le format de stockage structuré est utilisé (https://en.wikipedia.org/wiki/COM_Structured_Storage). À partir d’une partie non cryptée de ces données, il est possible de lire des fichiers XML qui contiennent des informations supplémentaires sur le fichier en question, comme le niveau de confidentialité (« interne », « confidentiel », …). La lecture de ces informations complémentaires peut se faire via le SDK de Microsoft ou en texte clair. Les entreprises qui utilisent ce système peuvent même définir leurs propres niveaux de confidentialité, ainsi que les textes correspondants dans différentes langues. Les langues sont gérées par des identifiants normalisés. Les informations d’accompagnement sont également facilement lisibles grâce au XML et peuvent être utilisées pour des réponses automatisées.

Le marquage du niveau de confidentialité est appelé « étiquetage » par Microsoft.

Microsoft prend également en charge le cryptage des fichiers PDF avec son SDK AIP. Si un tel fichier PDF est ouvert dans Acrobat Reader, un message s’affiche pour informer que le fichier est crypté et qu’un add-on de Microsoft doit être installé dans Acrobat Reader. Ce texte supplémentaire visible est le contenu d’un PDF enveloppe créé en plus. Le fichier PDF original, désormais crypté, est joint à ce PDF enveloppe.

Certains formats d’image sont également pris en charge par AIP.

Le cryptage et le décryptage sont spécifiques à chaque utilisateur. Il existe également un super utilisateur privilégié (utilisateur système).

… En pratique

En arrière-plan, l’application établit une connexion avec le serveur AIP et vérifie l’autorisation de l’utilisateur. Ce n’est que si les autorisations sont manquantes qu’un message s’affiche.

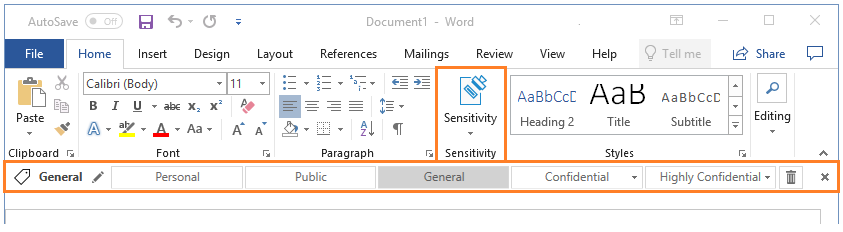

Dans l’application elle-même, un menu supplémentaire est affiché avec lequel les « étiquettes » peuvent être gérées.

Notre solution

Il existe un module pour lire les informations de l’étiquette. Ce module peut être utilisé, par exemple, dans le cadre des serveurs de conversion pour renvoyer une erreur dédiée au système qui a initié la demande. L’application source doit alors être capable de la gérer. Ce module est destiné à notre serveur de conversion dans l’environnement SAP.

Le décodage automatique pour la conversion n’est actuellement pas encore disponible. Nous attendons encore des retours sur la manière dont nos clients veulent construire leurs concepts de sécurité.

La diffusion de fichiers protégés via PLOSSYS peut être implémentée en fonction du projet. Pour cela, la demande de diffusion doit être soumise avec un utilisateur système et le « Unified Labeling Client » doit être installé sur le serveur PLOSSYS. Ce décodage à la sortie est encore au stade de projet. Nous avons encore trop peu d’expérience sur la stabilité d’une telle solution. Microsoft est encore amené à changer fréquemment cette méthode.

D’autres solutions sont en étude. Nous sommes à l’écoute de nos clients pour répondre en permanence à leurs exigences.

Environnements spéciaux

Dans le cas d’un client réel, des fichiers PDF non protégés ont été créés à partir de fichiers Office protégés via un convertisseur SEAL Office, sans que cela ne soit remarqué. Les commandes de conversion ont été envoyées dans le contexte d’un super-utilisateur et le client Unified Labeling a été installé sur le serveur de conversion. L’installation Office a fait sur le serveur de conversion ce qu’elle aurait fait sur un client : elle a obtenu l’autorisation de décrypter via le client d’étiquetage.